Drift og Vedlikehold

Sikkerhet

Sikkerhet:

Innledning til forebygging av sikkerhetsbrudd

Datasikkerhet eller informasjonssikkerhet er tiltak for å beskytte virksomhetens informasjon. Det inkluderer både beskyttelse mot tap av data og mot ulovlig innsyn, misbruk eller tyveri av informasjon.I 2012 anslo Nasjonal sikkerhetsmyndighet (NSM) at det ble begått nesten 45 000 datakriminelle handlinger i Norge. Disse handlingene førte til at norske virksomheter tapte om lag 20 milliarder kroner. Tallene er ventet å øke i årene fremover, så trusselen er reell. Vi må ta sikkerheten på alvor.

En datakriminell fremstilles gjerne som en fremmed som tar seg inn i datamaskinen via Internett for å stjele eller ødelegge informasjon. De fleste datatyverier i vanlige virksomheter gjøres imidlertid ikke av fremmede, men av personer som har lovlig tilgang til systemet. Det skaper ekstra utfordringer. Det er ofte enklere å beskytte seg mot eksterne angrep enn mot personer som har fysisk tilgang til systemet.

Datatyverier kan være vanskelige å oppdage fordi det er umulig å se at data er blitt kopiert.

De fleste nettverkssystemer har muligheter for automatisk overvåking av hvem som bruker systemet, og hva de gjør med det. Men slik overvåking kan være problematisk når det gjelder egne brukere og ansatte, fordi det fort kan komme i konflikt med de lovene som gjelder for personvern og arbeidsmiljø.

Et annet problem med datatyverier er at forbrytelsen kan være vanskelig å oppdage fordi det er umulig å se at data er blitt kopiert. Hvis tyven ikke legger igjen andre spor, blir det kanskje aldri oppdaget.

For en systemansvarlig er tiltak for å forebygge sikkerhetsbrudd derfor ofte en balansegang. Hvis sikkerheten blir for streng og kontrolltiltakene for detaljerte, er det en risiko for at systemene blir for tungvinte å bruke og at man kommer i konflikt med personvernet og arbeidsmiljøvernlovgivningen. Men hvis sikkerheten ikke er streng nok, risikerer man at sensitiv informasjon kommer på avveier eller blir misbrukt.

Norsk senter for informasjonssikring (NorSIS) har laget ei håndbok for informasjonssikkerhet som skal fungere som en standard for informasjonssikkerhet i små og mellomstore virksomheter, og som kan brukes for lage et eget sikkerhetsregelverk.

Lenker:Håndbok for informasjonssikkerhet

Datakrim for 20 milliarder kroner.

NRK Brennpunkt om datakriminalitet

Holde Windows PC oppdatert

Windows kan ha svakheter som kriminelle kan utnytte for å få tilgang til maskinen. Når slike svakheter oppdages, sender Microsoft ut en oppdatering som retter problemet gjennom en funksjon som kalles Windows Update.Svakheter i operativsystemer, nettlesere og annen programvare kan utnyttes av personer som ønsker å få tilgang til data som ligger på maskinen, til å installere uønskede programmer eller til å overta kontrollen over maskinen. Slike svakheter kalles gjerne for sikkerhetshull, og programvareprodusentene kommer derfor med regelmessige oppdateringer som «tetter hullene» etter hvert som de oppdages.

Alle oppdateringer har ikke nødvendigvis med sikkerhet å gjøre. Det kan også være retting av feil, støtte for nytt tilleggsutstyr eller forbedringer av eksisterende funksjoner. Men det er uansett svært viktig å holde operativsystemet oppdatert.

Windows har en innebygget funksjon kalt Windows Update som automatisk laster ned og installerer oppdateringer via Internett. Denne funksjonen bør være slått på.

Konfigurere Windows Update

Du åpner Windows Update fra kontrollpanelet eller ved å klikke på start-knappen og skrive «Windows Update» i søkefeltet.

Fra «Windows Update»-vinduet kan du:- søke etter nye oppdateringer

- endre innstillingene for hvordan oppdateringer skal lastes ned og installeres

- se en logg over hvilke oppdateringer som er installert tidligere

- gjenopprette eventuelle skjulte oppdateringer

Søke etter nye oppdateringer

Hvis du er usikker på om en maskin er oppdatert, kan du be Windows om å se etter nye oppdateringer. Dette bør du gjøre hvis:- Windows akkurat er blitt installert eller installert på nytt på maskinen

- maskinen ikke har vært i bruk på en stund

- maskinen ikke har vært koblet til Internett på en stund

- automatiske oppdateringer har vært slått av

- hvis du er usikker på om maskinen er oppdatert

Endre innstillinger for Windows Update

Når datamaskinen er tilkoblet Internett, kan Windows automatisk se etter nye oppdateringer og installere dem. Hvis det ikke er spesielle grunner for det motsatte, bør denne funksjonen alltid være slått på.

For maskiner som står i et nettverk, kan systemansvarlig låse oppdateringsfunksjonen slik at den ikke kan endres av brukerne. I illustrasjonen under ser du hvordan det ser ut. Valgene under «Viktige oppdateringer» og «Anbefalte oppdateringer» er grå, og teksten «Enkelte innstillinger kontrolleres av systemansvarlig» vises øverst. Dermed er det ingen fare for at en bruker uforvarende slår av den automatiske oppdateringen.

De fleste oppdateringer krever administrativ tilgang til Windows for å kunne installeres. Ved å huke av for valget «Tillat at alle brukere installerer oppdateringer på denne datamaskinen» vil nye oppdateringer bli installert selv om brukeren ikke har slike rettigheter.

I tillegg til oppdateringer for Windows kan vi også la Update søke etter oppdateringer for andre Microsoft-programmer, som for eksempel Microsoft Office, ved å huke av for valget «Microsoft Update».

Oppdateringsloggen

Du kan sjekke hvilke oppdateringer som er installert på maskinen ved å velge «Vis oppdateringslogg».

I tillegg til å vise hvilke oppdateringer som er installert, viser loggen også om installasjonen var vellykket eller mislykket, hvor viktig den er, og datoen da den ble installert.

Det kommer nye oppdateringer hver måned, så hvis loggen viser at det ikke er installert noen oppdateringer på flere måneder, eller at noen av oppdateringene er mislykket, er det et tegn på at noe er galt.

Skjulte oppdateringer

Skjulte oppdateringer er oppdateringer som er blitt lastet ned, men som du har bedt om at Windows Update ikke skal varsle deg om eller ikke installere automatisk. Hvis Windows Update er konfigurert til å installere oppdateringer automatisk, skal denne lista være tom.

Lenke:Slik holder du din Windows PC oppdatert

Les mer om Windows Update

Hvis ikke det er spesielle grunner for det motsatte, bør Windows Update alltid være konfigurert for å laste ned og installere oppdateringer automatisk.

Holde Apple Mac oppdatert

På samme måte som Windows må også Apples Mac OS oppdateres regelmessig for at sikkerheten skal være ivaretatt.Som for Windows har ikke nødvendigvis alle oppdateringer av Mac OS med sikkerhet å gjøre, men maskinen bør uansett holdes oppdatert for å unngå feil og problemer.

Fra versjon 10.5 søker Mac OS automatisk etter nye oppdateringer når maskinen er koblet til Internett, men som standard blir du først spurt om du vil installere oppdateringen.

Hvis du er usikker på hva oppdateringen gjelder, kan du klikke på Show Details. Da vises en oversikt over hvilket eller hvilke programmer som vil bli oppdatert, og en forklaring på hva oppdateringen gjør.

Hvis du velger å utsette installasjon av en oppdatering, kan du installere den seinere ved å velge Software Update (Programvareoppdatering) fra Apple-menyen.

Du kan velge om maskinen skal se etter nye oppdateringer daglig, ukentlig eller månedlig, og om oppdateringene skal lastes ned automatisk. Hvis maskinen er koblet til Internett og brukes regelmessig, bør du minimum velge ukentlig og helst daglig.

Legg merke til at selv om oppdateringer lastes ned automatisk, må du fortsatt bekrefte at du vil installere dem. Av den grunn bør en maskin som ikke skal brukes på en stund, ikke stå koblet til Internett påslått.

App Store-programmer

Software Update oppdaterer alle programmer som hører til Mac OS, men den sjekker ikke oppdateringer for programmer som er kjøpt fra Mac App Store. For å oppdatere disse programmene må du åpne App Store og klikke på «Updates» i menyen øverst i vinduet. Da viser en oversikt over hvilke programmer som har oppdateringer, og du kan velge hvilke du vil installere.

Lenker:Slik holder du din Mac oppdatert

Get Software Updates for Your Mac

Oppdatering av programmer

I tillegg til operativsystemet er det ofte mange andre programmer på en datamaskin som også må oppdateres, og som ikke er inkludert i de automatiske oppdateringene.For Apple Mac blir for eksempel ikke programmer som er kjøpt via App Store automatisk oppdatert, og Windows Update sjekker ikke oppdateringer for programmer som kommer fra andre produsenter enn Microsoft.

Noen programmer sjekker automatisk – eller spør deg om du ønsker å sjekke om det finnes oppdateringer – når det startes. For andre må du selv sjekke om det er kommet oppdateringer.

I en del tilfeller kan du også velge om oppdateringer skal gjøres automatisk. For noen typer programmer er dette fornuftig. For eksempel bør antivirusprogrammer, nettlesere og programkomponenter som Java og Flash alltid være oppdatert med nyeste versjon.

Men automatiske oppdateringer har også ulemper. Det kan føre til at maskinen går tregere, og at oppstart tar lengre tid. Automatiske oppdateringer kan også skape problemer hvis maskinen er koblet til en internettforbindelse som har begrenset kapasitet.

Oppdateringsplan

Det er derfor fornuftig å lage en oppdateringsplan for den programvaren virksomheten bruker. En god løsning er å dele programmer i tre kategorier:- programmer som krever automatisk oppdatering

- programmer som bør oppdateres regelmessig

- programmer som ikke krever oppdatering

Programmer som krever automatisk oppdatering, er typisk antivirusprogrammer, operativsystemer, nettlesere og andre programmer som er kritiske for sikkerheten eller spesielt utsatte.

Programvare som bør oppdateres regelmessig, er alle programmer hvor det ikke er kritisk for sikkerheten å sjekke om det er kommet oppdateringer hver gang maskinen startes eller hver gang programmet brukes, men som likevel bør oppdateres regelmessig for å få med feilrettinger og nye funksjoner. Dette gjelder de fleste vanlige brukerprogrammer som for eksempel Office-pakker.

Programvare som ikke krever oppdatering, er ofte spesialprogrammer eller programmer som ikke kommuniserer via Internett. For slike programmer kommer det vanligvis heller ikke sikkerhetsoppdateringer, og eventuelle oppdateringer gjøres gjerne i forbindelse med nye versjoner.

Når du har identifisert hvilke behov for oppdatering ulike programmer har, må du konfigurere de programmene som krever automatisk oppdatering, for dette. I planen bør det stå hvilke programmer dette gjelder, og hvor ofte du skal kontrollere at alle oppdateringer blir installert. For maskiner som står som servere, bør dette helst gjøres ukentlig, mens det for brukermaskiner kan være tilstrekkelig med månedlig eller kvartalsvis kontroll.

For programmer som ikke krever regelmessig oppdatering, lager du en plan for hvor ofte du skal sjekke om det er kommet oppdateringer. Det kan variere for ulike programmer, så det bør være mulig å skrive inn i planen når siste oppdatering ble gjort.

Til sist bør planen inneholde en oversikt over når du skal sjekke om det er kommet nye versjoner av programmer som ikke krever oppdatering.

Fornye gamle programmer

Det er viktig å være klar over at produsenten før eller seinere stanser oppdatering av gamle programversjoner. Microsoft annonserte for eksempel at kundestøtten for Windows XP avsluttes den 8. april 2014. Etter denne datoen kommer det ikke flere sikkerhetsoppdateringer, og maskiner som bruker dette operativsystemet, må enten kasseres eller oppgraderes med et nyere operativsystem hvis sikkerheten skal ivaretas.

Dette er vanligvis ikke noe problem, siden de fleste maskiner blir skiftet ut før programmene blir så gamle at oppdateringer stanses. Men i noen tilfeller brukes maskiner til dedikerte oppgaver som ikke krever at de oppgraderes, for eksempel i prosessindustrien, der den eneste oppgaven til en maskin kan være å styre en produksjonsmaskin, eller på et lager, der maskinen ikke gjør noe annet enn å motta og skrive ut pakkelister.

Hvis slike maskiner har en kobling mot Internett, må de skiftes ut eller oppgraderes hvis programprodusenten stanser sikkerhetsoppdateringer.

Du bør lage en oppdateringsplan for den programvaren virksomheten bruker.

Passord

Den enkleste måten å beskytte data mot ulovlig innsyn på er passordbeskyttelse. Enkle og gode passordrutiner er derfor vesentlig for virksomheten.Passord kan legges på flere nivåer. Vi kan ha brukerpassord på hver enkelt maskin, påloggingspassord for å få tilgang til data som ligger på nettverksservere, og noen programmer åpner for individuell passordbeskyttelse av enkeltfiler.

Maskinpassord

Muligheten for maskinpassord varierer, men på de fleste maskiner, nettbrett og smarttelefoner er det mulig å sette et passord eller en kode for å låse opp maskinen. Slike passord bør vi bruke på alt mobilt utstyr som vi tar med på reiser eller andre steder utenfor virksomheten, men det er vanligvis ikke nødvendig for maskiner som står fast i et nettverk.

Påloggingspassord

For maskiner i et nettverk er påloggingspassordet den fremste beskyttelsen for å hindre at uvedkommende kan bruke maskinen.

I Windows har brukernavnet og påloggingspassordet flere funksjoner. For det første bestemmer det hvilken brukerprofil Windows skal hente opp. Ulike brukerprofiler kan ha ulike tilganger og rettigheter til systemet, slik at det er mulig å sette grenser for hva en bruker skal ha lov til å gjøre på maskinen.

Profiler kan for eksempel brukes for å hindre at brukere installerer programmer, avinstallerer antivirusprogram, slår av automatiske oppdateringer eller endrer andre innstillinger på maskinen.

Påloggingspassordet brukes også til å identifisere brukeren i nettverket. På samme måte som for brukerprofilen kan systemansvarlig sette ulike rettigheter og tilganger for hver enkelt brukerkonto i nettverket.

Generelt gjelder regelen om at hver bruker skal ha de tilgangene som er nødvendige for å gjøre jobben sin, men heller ikke flere.

I tillegg til at brukeren må identifisere seg, må også maskinen være registrert i nettverket. Nettverk deles inn i domener, og både brukeren og maskinen må være meldt inn som medlemmer i domenet for å få tilgang til ressurser i nettverket. Dette hindrer at personer som eventuelt har fått tak i et brukernavn og passord, skal kunne logge seg inn uten fysisk å sitte ved en maskin som er meldt inn i nettverket.

Filsystembeskyttelse

Filsystemet er den delen av operativsystemet som holder orden på hvor alle filer og programmer ligger på harddisken. I nyere filsystem er det mulig å sette begrensninger for hvem som har lov til å åpne ulike filer og mapper. Det gjør at vi kan gi ulike tilganger til filer og dokumenter hvis flere bruker den samme maskinen eller har tilgang til de samme mappene på en server.

Programpassord og dokumentpassord

Til sist er det mulig å ha passord for å starte bestemte programmer eller åpne filer i programmet. Det er ikke alle programmer som har denne muligheten, men det blir stadig vanligere. I de fleste standardprogrammer som tekstbehandling, regneark og databaser er det mulig å sette passordbeskyttelse på enkeltdokumenter eller enkeltfiler, og i administrative programmer som regnskapssystemer og lignende er det gjerne en passordfunksjon for å kunne bruke programmet. Det samme gjelder nettjenester, hvor e-postadresse ofte brukes som brukernavn i tillegg til passord.

Generelt gjelder regelen om at hver bruker skal ha de tilgangene som er nødvendig for å gjøre jobben sin, men heller ikke flere.

Behandle passord

Et passord gir selvsagt bare sikkerhet så lenge ingen kan gjette eller få tak i det på noen måte. Siden sikkerheten ofte er avhengig av at passord er hemmelige, er det viktig å være bevisst på hvordan passord beskyttes.Hvordan en angriper forsøker å ta seg forbi en passordbeskyttelse, vil variere etter hva slags passord det er snakk om, men i de fleste tilfeller må den som ønsker å bryte seg inn, på en eller annen måte finne ut hva passordet er.

For å gjøre dette kan angriperen:- spørre brukeren hva passordet er

- finne en lapp eller annet hvor brukeren har skrevet ned passordet

- forsøke å gjette passordet

- installere programvare som logger hva brukeren skriver på tastaturet

- bruke programvare som «knekker» passordet

Spørre brukeren om passordet

Det kan høres utrolig ut, men den mest effektive måten å få tak i et passord på er ofte ganske enkelt å spørre brukeren. Typisk vil en angriper utgi seg for å være noen som brukeren tror at han kan stole på. En vanlig framgangsmåte har vært å si at man ringer fra en systemleverandør eller virksomhetens it-avdeling. Den som ringer, vil vanligvis forsøke å gjøre brukeren usikker ved å fortelle at man har oppdaget at noen forsøker å misbruke brukerens konto, at maskinen er infisert av et alvorlig virus eller noe annet som virker skremmende. Hvis den som tar kontakt, virker overbevisende nok, tør ofte ikke brukeren gjøre noe annet enn det vedkommende sier, og da er veien til å spørre om passord kort.

Denne framgangsmåten kalles gjerne for social engineering, og er en mer direkte form for phishing – nettfisking – som vi skal komme tilbake til litt seinere i dette kompetansemålet.

Skriv ned passord

Du har sikkert hørt historier om brukere som skriver passordet sitt på en lapp og fester det på skjermen eller legger det under tastaturet. Selv om det sikkert har forekommet noen slike tilfeller, forstår de fleste at hensikten med passord forsvinner hvis det er så enkelt å finne.

Problemet er likevel at de fleste må forholde seg til en rekke ulike passord og koder, og mange føler at de må skrive dem ned et sted for å være sikre på å huske dem.

I motsetning til det du kanskje har hørt eller lest tidligere, er det ingenting i veien for å gjøre dette, og i mange tilfeller er det faktisk nødvendig. Å skrive ned passord for å huske dem er ikke et problem før noen finner dem.

Mange av passordene vi bruker til daglig, behøver vi imidlertid ikke å taste inn hver gang, for programmene husker dem for oss. Det gjelder for eksempel mange internettjenester, e-post og brukerprogrammer.

Når du først har tastet inn passordet én gang, blir du ikke spurt om det igjen. Men hvis du seinere får en ny maskin eller oppgraderer programvaren, blir du spurt om passordet på nytt.

Da kan det være måneder eller år siden sist du skrev det, og sjansen for at du husker det, er minimal. Faktisk kan de fleste av oss få problemer med å huske et passord vi ellers bruker daglig, hvis det går noen uker uten at vi har bruk for det – for eksempel fordi vi har vært på ferie.

Å skrive ned passord er altså et fornuftig tiltak. Det er hvordan du oppbevarer lappen med passordene, som er vesentlig for sikkerheten. På samme måten som bankkortkoden ikke skal legges sammen med bankkortet, skal ikke passordene finnes i nærheten av datamaskinen. Du vil uansett ikke ha bruk for dem så ofte at de må finnes i umiddelbar nærhet.

En annen side ved passordbehandlingen er de administrative passordene for virksomhetens tjenere. Disse passordene må alltid skrives ned slik at det er mulig å få tilgang til systemene hvis det skulle skje en ulykke eller annet som gjør at administrator ikke er tilgjengelig.

Disse passordene krever selvsagt spesiell sikring, og det er anbefalt å skrive dem på et ark som legges i en forseglet konvolutt i for eksempel en safe eller en bankboks. Videre må det selvsagt finnes en rutine som sikrer at man også bytter passordet i konvolutten når passordet i datasystemet blir endret.

Valg av passord

Alle anbefalinger om passord sier at du bør velge et passord som består av usammenhengende bokstaver, tall og tegn. Slike passord er umulige å gjette og vanskeligere å knekke på andre måter. Problemet er bare at de også er vesentlig vanskeligere å huske. Derfor vil de fleste bruke et passord som har betydning for dem, og som er lettere å huske.

Det er gjort flere undersøkelser om hva som er de mest brukte passordene. Passordene i lista under står i tilfeldig rekkefølge:- «Passord», «Password», «Secret»

- tastaturmønster som «qwerty», rekkefølger som «abc123» eller gjentakelse av det samme tegnet – for eksempel «aaaaa»

- eget navn eller navn på familiemedlem

- fødselsdag eller telefonnummer

- navn på kjæledyr

- navn fra kjente filmer, tv-serier eller romaner

- navn på popstjerner, filmskuespillere, idrettsutøvere, fotballag eller tegneseriefigurer

- navn på øl eller spritmerker

- måneden passordet ble skiftet

- datamaskinmerket

Hvis angriperen vet litt om den personen som eier maskinen, er det altså ikke umulig å gjette passordet. Uansett bør du unngå passord fra lista over siden disse er de første som vil bli forsøkt.Videre vil mange bruke det samme passordet til flere tjenester, slik at hvis noen får tak i passordet til én tjeneste, får de også tilgang til andre tjenester.

I de fleste serversystemer er det mulig å sette en grense for hvor mange mislykkede innloggingsforsøk man kan gjøre før kontoen blir sperret og må tilbakestilles av en administrator før den kan brukes igjen. Men det gjelder ikke alle internettjenester.

En angriper kan derfor i fred og ro forsøke å gjette en persons passord til en internettjeneste som ikke oppfattes som viktig. Og hvis personen har brukt det samme passordet til andre tjenester, er det fritt fram.

Du bør derfor vurdere hvilken grad av sikkerhet som er nødvendig for ulike tjenester og systemer. Du trenger forskjellige passord for viktige programmer, dokumenter og internettransaksjoner som involverer pengeoverføringer eller overføring av personlig informasjon.

Hva er et godt passord?

Passordet bør:- være minst sju tegn langt, men gjerne lengre. Det er først og fremst lengden som gjør et passord vanskelig å knekke.

- være en blanding av store og små bokstaver, tall og spesialtegn. (Store og små bokstaver oppfattes som to ulike tegn av datamaskinen og gjør derfor passordet sterkere.)

- ha minst fem ulike tegn.

- være en tilsynelatende tilfeldig blanding av tegn.

- ikke være et forståelig ord.

- ikke inneholde hele eller deler av påloggingsnavnet ditt.

Bokstavene æ, ø og å kan godt brukes i passord. For alle som ikke bruker norsk tegnsett, vil de bli oppfattet som spesialtegn og gjøre at passordet blir vanskeligere å knekke. Men hvis du reiser utenlands og for eksempel skal sjekke e-posten din via Internett, kan det også bli et problem når du skal skrive inn passordet ditt på et tastatur som ikke har norske tegn.

Hvordan huske passord?

En måte å gjøre passord lettere å huske på uten at det blir lett å gjette, er at du tar utgangspunkt i en setning og så oversetter den til en passende kode som bare du kjenner. For eksempel kan setningen «Jeg har bursdag den 12. mai» kodes om til «Jhbd12.m» ved at du tar den første bokstaven i hvert ord, alle tegn (i dette tilfellet punktum) og tall. Dermed har du et passord som tilfredsstiller alle kriterier for et godt passord, men som likevel er lett å huske fordi du bare trenger å gjenta setningen når du skal skrive passordet.

Når du lager passord på denne måten, så bør du prøve å bruke både tall, tegn og store bokstaver. Det er egentlig ikke så vanskelig. Tall får du ved å bruke klokkeslett, årstall, beløp eller lignende. Store bokstaver er enkelt hvis du tar med en forkortelse, og tegn kan gjerne være punktum, spørsmålstegn, utropstegn, bindestrek og så videre.

Hvis du bruker setninger som har betydning for deg, blir de lette å huske, men umulige for andre å gjette seg fram til.

Passordrutiner i virksomheten

Tidligere var det vanlig å konfigurere servere slik at brukerne ble tvunget til å skifte passord med jevne mellomrom, gjerne hver måned. I dag har de fleste gått bort fra dette fordi det i praksis viser seg at det gir dårligere sikkerhet. Når brukerne stadig må skifte passord, vil de etter hvert velge passord som er enkle å huske og dermed også å gjette – typisk navnet på måneden eller det samme ordet etterfulgt av månedsnummeret. Videre vil flere brukere skrive ned passordet og oppbevare det i nærheten av maskinen. Det er derfor bedre at brukerne har gode passord som de husker, enn å stadig tvinge dem til å forsøke å huske nye passord.

Det gjelder imidlertid ikke for administrative passord til servere. Her bør passordene skiftes regelmessig som en fast rutine.

Lenke:Passordgenerator

Et passord gir bare sikkerhet så lenge ingen kan gjette det eller få tak i det på noen måte.

Datakryptering

En måte å beskytte data mot innsyn på er å kryptere informasjonen.Ordet kryptering er avledet av det greske verbet kryptein som betyr «å skjule», og datakryptering innebærer at data gjøres uleselig ved hjelp av en matematisk algoritme. Hensikten er å gjøre informasjon uleselig for alle som ikke har den koden som kan dekryptere informasjonen igjen.

Å dekryptere betyr å gjøre kryptert informasjon leselig, og koden som brukes for å kryptere eller dekryptere informasjon, kalles for en krypteringsnøkkel.

Datakryptering brukes på flere måter:- til å kryptere innholdet av filer når de lagres

- til å kryptere datakommunikasjon

- til å verifisere at en melding ikke er blitt endret etter at den ble sendt

- til å verifisere avsenderen av en melding

Kryptering benyttes også for å autentisere informasjon. For eksempel kan man benytte digitale signaturer for å bekrefte identiteten til en avsender av en e-post.

Symmetrisk og asymmetrisk kryptering

Det er to hovedtyper av kryptering kalt symmetrisk kryptering og asymmetrisk kryptering.

Til kryptering av filer brukes vanligvis symmetrisk kryptering. Symmetrisk kryptering innebærer at den samme krypteringsnøkkelen brukes til både å kryptere og dekryptere informasjonen.

Symmetrisk kryptering er en sikker løsning så lenge nøkkelen (koden) som brukes, kan holdes hemmelig, og den brukes gjerne til kryptering av filer på servere og sikkerhetskopier.

Et eksempel på symmetrisk kryptering er krypteringsfunksjonen i Microsoft Office

Men det oppstår et problem med symmetrisk kryptering når data må krypteres ett sted og dekrypteres et annet, fordi nøkkelen da på en eller annen måte må sendes til mottakeren, og det innebærer en sikkerhetsrisiko. I slike situasjoner brukes asymmetrisk kryptering.

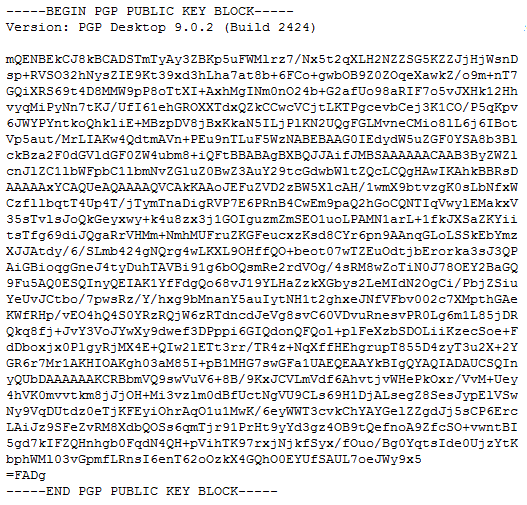

Skatteetatens offentlige krypteringsnøkkel.

Skatteetatens offentlige krypteringsnøkkel.

Asymmetrisk kryptering er en form for kryptering hvor det lages to krypteringsnøkler som hører sammen. Den ene nøkkelen kalles offentlig nøkkel, og den andre kalles privat nøkkel.

Den private nøkkelen holdes hemmelig, mens den offentlige nøkkelen kan gis ut til hvem som helst. Den kan for eksempel legges for nedlasting på en nettside.

Data som krypteres med den offentlige nøkkelen, kan bare dekrypteres med den private nøkkelen. En avsender kan derfor bruke den offentlige nøkkelen til å kryptere en melding og sende den til den som har den private nøkkelen, i sikkerhet om at det bare er eieren av den private nøkkelen som kan dekryptere informasjonen igjen.

En melding som krypteres med den private nøkkelen, kan bare dekrypteres med den offentlige nøkkelen. Siden hvem som helst kan få tilgang til den offentlige nøkkelen, er ikke meldinger som krypteres med den private nøkkelen, sikre, men hvis en kryptert melding kan dekrypteres med den offentlige nøkkelen, må den være kryptert med den private nøkkelen. Dermed kan mottakeren være sikker på at meldingen kommer fra eieren av den private nøkkelen, og at den ikke er blitt endret underveis. Slik kryptering kan derfor brukes til å verifisere hvem som er avsenderen, og den benyttes blant annet til digitale signaturer.

Legg merke til at en melding som er kryptert med en av nøklene, ikke kan dekrypteres med den samme nøkkelen. Det er heller ikke mulig avlede den private nøkkelen fra den offentlige nøkkelen.

Asymmetrisk kryptering kan sammenlignes med en dørlås som har to nøkler. Hvis døren låses med den ene nøkkelen, kan den bare åpnes med den andre.

Under ser du et eksempel på en offentlig krypteringsnøkkel, i dette tilfellet Skatteetatens offentlige nøkkel. Virksomheter som skal sende data til skattemyndighetene, kan bruke denne nøkkelen til å kryptere informasjonen før den sendes. Når informasjonen er kryptert med denne nøkkelen, kan den bare dekrypteres med Skatteetatens private nøkkel.

Asymmetrisk kryptering brukes til all form for sikker kommunikasjon på Internett, for eksempel i nettbanker og e-handelsløsninger.

Den vanligste løsningen er HTTPS, som er den krypterte versjonen av http-protokollen som brukes til å overføre websider.

Lenker:Asymmetrisk kryptering

HTTPS

Kryptering av mapper og filer

Asymmetrisk kryptering kan sammenlignes med en dørlås som har to nøkler. Hvis døren låses med den ene nøkkelen, kan den bare åpnes med den andre.

Datavirus

Datavirus brukes ofte som et samlebegrep for uønskede programmer som på en eller annen måte gjør skade på data eller overtar kontrollen over datamaskinen.Det finnes flere ulike kategorier av datavirus, men felles for dem er at de spres og installeres på maskinen uten brukerens viten og vilje. En del datavirus utnytter sikkerhetshull i operativsystemer og populære programmer.

Når et datavirus først er kommet inn i en maskin, kan det spre seg videre til andre maskiner i nettverket ved å lese adresselista til brukeren og sende seg selv som e-post til alle som står på den. Dermed ser det ut som om noen du kjenner, har sendt deg en e-post med et vedlegg. Den samme teknikken brukes også i andre programmer som har adresselister og meldingsfunksjoner.

Ormer og trojanske hester

Datavirus deles ofte inn i underkategoriene ormer og trojanske hester. Forskjellen på dem er måten de sprer seg på. En orm har en programkode som gjør at den er i stand til å spre seg selv, mens en trojansk hest er betegnelsen på et virus som skjuler seg inni et annet program og spres når noen laster ned eller kopierer vertsprogrammet.

For å unngå å bli oppdaget før det får spredt seg videre har virus ofte en innebygget forsinkelse som gjør at det ikke skjer noe før på en bestemt dato, etter en bestemt tid eller etter en bestemt handling.

Datavirus kan være ganske harmløse og ikke ha annen funksjon enn å spre seg, men de kan også være svært destruktive og for eksempel slette data, logge hva som gjøres på maskinen, sende data til en angriper eller gi en angriper kontroll over maskinen. Den siste metoden brukes blant annet ved koordinerte angrep mot nettsteder, hvor tusenvis av maskiner deltar i angrepet uten at eieren er klar over det.

Antivirus

For å beskytte mot datavirus må alle maskiner ha oppdatert antivirusprogramvare. De fleste antivirusprogrammer oppdateres daglig for å holde tritt med nye virusvarianter, og leverandørene har et felles varslingssystem for å sikre at nye virus oppdages så raskt som mulig. Oppdateringene gjøres vanligvis automatisk, men du bør likevel sjekke at antivirusprogrammet er oppdatert med jevne mellomrom.

Det finnes en rekke antivirusprogrammer på markedet. De mest kjente er Norman, McAfee, F-Secure og Norton. Disse programmene fungerer som abonnementsordninger, hvor man betaler en årlig avgift til produsenten for regelmessige oppdateringer.

For privatpersoner finnes det også flere gode gratis alternativer tilgjengelig, for eksempel Avast og AVG. Dette er antivirusprogrammer som privatpersoner lovlig kan laste ned fra produsenten og benytte gratis.

Det er viktig å være klar over at antivirus ikke er noen garanti for at maskinen ikke blir infisert av et datavirus. Oppdateringer til antivirusprogrammer vil alltid komme etter at et nytt virus oppdages. Det er derfor alltid en mulighet for å få et virus som antivirusprogrammet ikke kan oppdage ennå.

Råd om datavirusbeskyttelse

- Installer alle sikkerhetsoppdateringer for operativsystem og programvare

- Ha oppdatert antivirusprogram på alle maskiner

- Ikke åpne vedlegg eller klikke på lenker i e-poster eller meldinger hvis du ikke kjenner avsender eller er usikker på om e-posten er ekte

- ha en rutine for å sjekke legitimasjon før de inngår avtaler med nye kunder eller kunder de ikke kjenner

- bruke en form for sikker elektronisk ID som signatur fra kunder som bestiller på Internett, for eksempel BankID

- kryptere viktig informasjon som utveksles med kunder via nettsider eller e-post

- ikke samle inn eller registrere mer informasjon enn det som er nødvendig for å ivareta kundeforholdet

- regelmessig slette kundeinformasjon den ikke lenger trenger

- bare gi ansatte som har behov for det, tilgang til kundeinformasjon

- hvem som har lov til å bruke maskinen (jobbmaskinen skal ikke være familie-pc)

- hva det er lov til å bruke maskinen til

- hva det er lov til å installere på maskinen

- hvilke data som ikke skal være lagret på maskinen (for eksempel konfidensielle dokumenter, budsjetter og personopplysninger)

- hvordan maskinen skal sikres når den forlates (for eksempel passordbeskyttelse, pc-lås eller annet)

- Brukere tar ofte i bruk nettbaserte lagringstjenester uten å gi beskjed til IKT-avdelingen først. Videre registreres gjerne kontoen på brukeren privat, selv om den i hovedsak skal brukes i jobbsammenheng. Dette kan skape problemer når ansatte slutter i virksomheten.

- Brukere velger ofte tjenester og tar dem i bruk uten å vurdere eventuell sikkerhetsrisiko.

- Brukere vet ofte ikke hvordan de skal sette sikkerhetsinnstillinger for tjenesten riktig. Mange av de nettbaserte lagringstjenestene har mulighet for deling og publisering av data. Hvis brukerne ikke har tilstrekkelig kunnskap om slike funksjoner, risikerer de i verste fall å gjøre informasjon åpent tilgjengelig og søkbar på Internett uten å være klar over det.

- Velg en seriøs og profesjonell leverandør som tar sikkerhet på alvor, og som har løsninger for sikkerhetskopiering.

- Opprett kontoer for brukerne som er registrert på virksomheten og ikke brukerne privat.

- Gi brukerne opplæring i hvordan de skal bruke lagringstjenesten på en sikker måte.

- navn, adresse og telefonnummer til den som anmelder saken

- en beskrivelse av hva slags lovbrudd anmeldelsen gjelder, og en oversikt over fakta i saken

- eventuell dokumentasjon som viser hva som har skjedd, og som kan være bevis i saken. Hvis det finnes vitner, bør kontaktinformasjon til disse være med.

- eventuelle mistenkte. Hvis det er konkret mistanke til bestemte personer, bør disse oppgis med navn, adresse og/eller annen identifikasjon.

- hvilke straffebestemmelser du mener er brutt

- hva som er gjort før anmeldelsen når det gjelder mistenkte personer og sikring av bevis

- om du mener lovbruddet gir grunnlag for erstatningsansvar, og størrelsen på erstatningskravet. Det er viktig å opplyse om at du ønsker at politiet skal ta erstatningskravet med i en eventuell straffesak.

- å styrke IT-sikkerheten i offentlig sektor

- å skape tillit til e-handelsløsninger og annen kommunikasjon nasjonalt og internasjonalt

- å bidra til å gjøre norsk IT-industri mer konkurransedyktig overfor utlandet

- å gjøre det enklere for innkjøper ved å styrke tilliten til at forhåndsdefinerte sikkerhetskrav er tilfredsstilt

- bevisstgjøre om trusler og sårbarheter

- opplyse om konkrete tiltak gjennom nyheter, råd og veiledninger

- påvirke til gode holdninger innen informasjonssikkerhet

-

Lenker:

Virus på PC-en

PST advarer mot minnebrikker

Demilitariserte soner

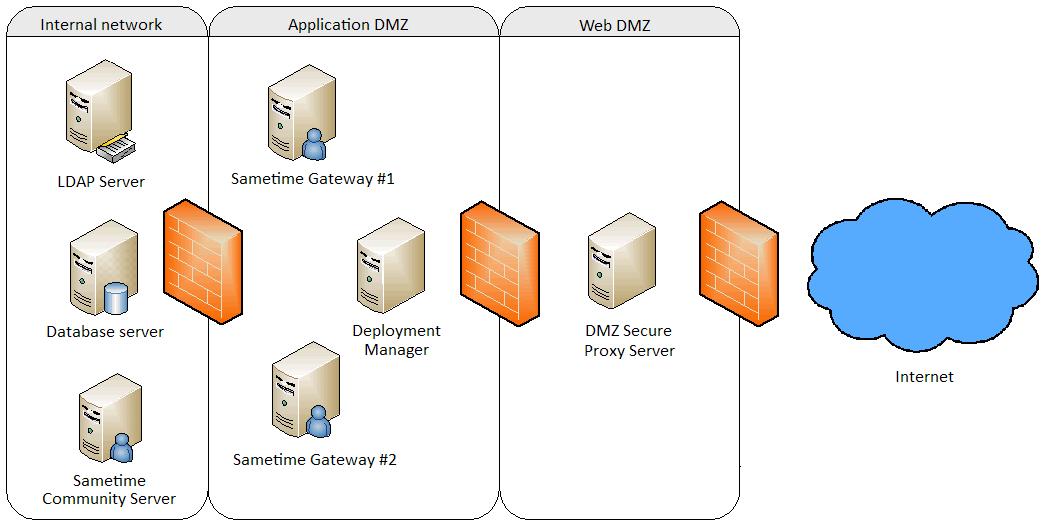

I IKT-sammenheng brukes benevnelsen demilitarisert sone (DMZ) om en del av en virksomhets nettverk som brukere utenfor virksomheten kan få tilgang til, men som er skilt fra resten av virksomhetens nettverk med en sikkerhetsbarriere.Hensikten med å opprette en demilitarisert sone er å unngå at noen skal få tilgang til virksomhetens interne nettverk hvis de klarer å bryte seg inn på en maskin som er tilgjengelig fra Internett. Webservere og e-postservere plasseres derfor gjerne i en demilitarisert sone.

Illustrasjonen under viser prinsippet for en demilitarisert sone. Det er ingen direkte kontakt mellom den indre sonen (virksomhetens lokalnettverk) og den ytre sonen (Internett). All trafikk mellom disse må passere gjennom den demilitariserte sonen.

Slik lages en demilitarisert sone

Slik lages en demilitarisert sone

Phishing – nettfisking

I takt med at teknologien og sikkerheten i datasystemer er blitt bedre, er brukeren blitt det svakeste leddet. Det har gjort phishing – nettfisking – til et stadig større problem.Phishing er i utgangspunktet hackersjargong for «fisking» (fishing) og henspiller på at man «fisker» etter sensitiv informasjon, passord og lignende. Målet kan også være identitetstyveri.

Den vanligste framgangsmåten er å sende en e-post som ser ut som om den kommer fra en kjent bank, og be om at mottakeren bekrefter informasjon som gjelder konto, kredittkort eller lignende, ved å klikke på en vedlagt lenke. Teksten i e-posten forklarer gjerne at dette er nødvendig av sikkerhetshensyn, eller at kontoen vil bli stengt hvis ikke informasjonen blir bekreftet. Denne informasjonen brukes så til å tappe kontoen for penger.

Svindlerne forsøker å gjøre det hele så troverdig som mulig ved å lage en nettside som ser identisk ut med bankens ekte nettsider, eller ved å kjøre et script som først åpner bankens faktiske nettsider og deretter et mindre vindu over dette hvor man blir bedt om å skrive inn person- og kontoinformasjon.

Andre teknikker inkluderer henvendelser via SMS, nettprat eller telefon.

Spearphishing og whaling

Noen metoder for phishing har etter hvert fått egne betegnelser. Spearphishing – spydfisking – er en mer målrettet form for nettfisking som gjerne brukes overfor enkeltpersoner eller virksomheter. Svindleren samler først inn informasjon om virksomheten på forhånd for å kunne gjøre svindelforsøket mer troverdig – for eksempel hvem som jobber i ulike stillinger, kundeforhold, leverandører, samarbeidspartnere og så videre. Denne typen phishing ble tidligere kalt for sosial manipulering (social engineering).

En annen variant er whaling – hvalfangst, hvor svindleren retter seg spesielt mot direktører og personer i lederstillinger.

Eksempel på phishing

E-posten under er et typisk eksempel på nettfisking. Personinformasjon og lenker er gjort uleselige.

Avsenderen utgir seg for å være Visa Europe, og innholdet er en oppfordring til å registrere en ny kode for Verified by Visa og MasterCard SecureCode som skal gi deg sikrere og enklere netthandel.

Legg merke til det dårlige språket. Det er et tegn på at avsenderen har begrenset kjennskap til norsk eller har brukt Google Oversetter fra et annet språk. Du bør likevel ikke gå ut fra at du kan avsløre alle phishingforsøk ved å se på språket. Det dukker også opp svindelforsøk på feilfritt norsk.

Uansett sender aldri banker eller kredittinstitusjoner ut e-post hvor de ber kunder om å oppdatere informasjon eller verifisere kontoer. Alle slike meldinger er derfor forsøk på svindel.

Merk at du ikke bør klikke på lenker i mistenkelige e-poster. I tillegg til å forsøke å lure deg til å oppgi sensitiv informasjon vil nettsiden som åpnes, ofte også forsøke å installere spionprogramvare på maskinen din. Vi tok derfor ekstra forholdsregler da vi åpnet siden for å kopiere skjermbildet. Det korrekte å gjøre er å slette e-posten permanent med én gang.

Nettsiden ligner på dem som brukes ved sikker betaling på nett, og den ser tilsynelatende legitim ut med logoer fra både Visa og MasterCard. Lenkene i bunnen av siden går også til ekte informasjonssider hos Visa.

Men legg merke til at protokollen som brukes, er http og ikke https. Overføringen er altså ikke kryptert, slik all betalingsinformasjon via Internett alltid skal være.

Videre ber siden om all personinformasjon og kortinformasjon inklusive passord på den samme siden. På ekte betalingssider blir man ikke spurt om all informasjon samtidig, for betalingssystemet må ta kontakt med banken for å verifisere kortet før man får spørsmål om eventuelt passord og kode.

Det er heller ikke noen bank som lar deg bytte passord uten at du først har logget deg inn med det gamle passordet og en gyldig kode.

Lenker:NorSIS artikkel om phishing

NorSIS artikkel om sosial manipulering

Mobiler sårbare for phishing

På ekte betalingssider blir man ikke spurt om all informasjon samtidig, for betalingssystemet må ta kontakt med banken for å verifisere kortet før man får spørsmål om eventuelt passord og kode.

Identitetstyveri

Når det har vært oppmerksomhet rundt identitetstyveri, har det først og fremst vært fokusert på de problemene det medfører for personer som får sin identitet stjålet. Identitetstyveri er imidlertid også et økende problem for virksomheter.Når noen stjeler andres identitet, er det vanligvis for å kunne svindle til seg varer eller tjenester. I første omgang skaper dette store problemer for dem som må bevise at de verken har bestilt eller mottatt noen varer, men til slutt er det gjerne virksomhetene som blir sittende igjen med tapet. Dermed blir identitetstyverier også et problem for de virksomhetene som utsettes for svindlere med falsk identitet.

I 2007 startet Norsk senter for informasjonssikring (NorSIS) et prosjekt for å redusere og bremse omfaget av identitetstyverier. På nettsiden idtyveri.info finnes informasjon om identitetstyveri og råd om hvilke forholdsregler både privatpersoner og virksomheter bør ta for å beskytte seg.

For å redusere risikoen for å bli svindlet anbefaler NorSIS at virksomheter bør:Virksomheter har også et ansvar for ikke å bidra til å gjøre det enklere å få tilgang til personinformasjon som kan brukes av en identitetstyv. Det betyr at vi må være restriktive med hvilken informasjon vi registrerer om kundene og hvordan vi behandler kundeinformasjon.

En virksomhet bør:Virksomhetens identitet kan også misbrukes

Selv om det er mest oppmerksomhet rettet mot de problemene falske kunder skaper, kan en virksomhet også bli direkte utsatt for identitetstyveri.

Virksomheten bør ha regler for hvem som kan publisere informasjon om den på nettsider og sosiale media, og hva det er lov til å publisere, slik at det ikke legges ut informasjon som kan misbrukes til å lage falske kunde- eller bedriftsprofiler.

Et eksempel som det ofte refereres til, er det nystartede firmaet som la ut firmaattesten sin på nettsidene sine. Det tok ikke lang tid før noen skrev ut en kopi som ble brukt til å bestille store mengder varer på kreditt i firmaets navn.

Alle virksomheter må derfor også ha klare regler for hvem som kan opprette kredittavtaler i virksomhetens navn (signaturrett).

Lenker:Idtyveri.info

DinSides artikler om identitetstyveri

Virksomheter har også et ansvar for ikke å bidra til å gjøre det enklere å få tilgang til personinformasjon som kan brukes av en identitetstyv.

Sikkerhet utenfor virksomheten

For IKT-medarbeidere skaper hjemmedatamaskiner, bærbare datamaskiner, nettbrett og smarttelefoner ekstra utfordringer.Mange av de sikkerhetstiltakene som du normalt har full kontroll over, er overlatt til brukeren når datautstyret befinner seg på et hjemmekontor eller på reise.

Virksomheten bør derfor ha egne retningslinjer for bruk av datamaskiner utenfor kontoret. Spesielt gjelder dette bærbare maskiner som regelmessig flyttes mellom arbeidsplass og hjem, eller tas med på reiser.

Reglene bør si noe om:Selv om sikkerhet er viktig, må ikke reglene være så omfattende eller detaljerte at brukeren ikke klarer å huske dem, eller ikke orker å sette seg inn i dem.

Sammen med reglene bør det også være informasjon om hva brukerne bør være oppmerksomme på når de tar en maskin med på reise. Denne informasjonen bør si noe om usikrede nettverk, skuldertitting og faren for tyveri:

Usikrede nettverk

Hoteller, flyplasser, spisesteder og andre offentlige steder har ofte åpne trådløse nettverk. Slike nettverk kan ha dårlig sikkerhet som gjør at andre kan «avlytte» datatrafikken som sendes over nettet. I tillegg er maskinen mer utsatt for angrep.

Skuldertitting

På offentlige steder er det lett for andre å kikke over skulderen din mens du skriver på datamaskinen. Tenk derfor på hvordan du plasserer deg, og hva du bruker maskinen til på utsatte steder.

Faren for tyveri

Datautstyr og smarttelefoner er fristende bytte for tyver, og det hender også at datamaskiner blir gjenglemt i resepsjoner, avgangshaller eller på offentlige transportmidler. Selv om maskinen som regel er enkel å erstatte, kan informasjonen som ligger lagret på den, være uerstattelig.

Lenker:IKT utenfor kontoret

IKT på reise i utlandet

Drosjesjåfør stakk av med PC

Topp-hemmelig PC forsvunnet

Forfatter frastjålet manus til siste krimroman

Mange av de sikkerhetstiltakene som du normalt har full kontroll over, er overlatt til brukeren når datautstyret befinner seg på et hjemmekontor eller på reise.

Data i skyen

I tillegg til at datautstyr tas med utenfor bedriften, blir data stadig oftere også lagret på servere som virksomheten ikke har full kontroll over i det som kalles for «nettskyen».Selv om slike tjenester kan være både rimelige og praktiske, er de ikke uproblematiske. Sikkerheten i de fleste tjenestene kan være god, men det vil alltid kunne skje feil som gjør at data kan gå tapt eller kommer på avveier.

I 2011 førte for eksempel en feil i en oppdatering til at det bare var nødvendig å skrive inn brukernavn for å få tilgang til kontoer hos den populære nettskytjenesten Dropbox. Siden Dropbox bruker eierens e-postadresse som brukernavn, var det i prinspippet fritt fram for alle. Feilen ble raskt oppdaget og rettet, men det viser at denne typen tjenester kan være sårbare.

Nettbasert lagring kan i mange tilfeller likevel være en god løsning, for eksempel når det er behov for å dele data med noen utenfor virksomheten. Denne typen lagring bør imidlertid ikke brukes til konfidensiell informasjon eller informasjon som kan misbrukes av andre hvis den kommer på avveie.

Som IKT-servicemedarbeider er det tre ting du bør være spesielt oppmerksom på:Et annet problem med nettskylagring er at data som legges der, ikke kommer med i den vanlige sikkerhetskopieringen som virksomheten gjør av sine servere. Hvis ikke tjenesten inkluderer sikkerhetskopiering, eller brukeren selv sørger for å ta kopi, risikerer man at data går tapt hvis noen ved et uhell sletter eller endrer filer. Det har også forekommet at tjenesteleverandører har slettet brukeres data ved en feiltakelse.

De fleste problemene kan imidlertid unngås hvis virksomheten legger til rette for at de ansatte kan bruke nettbasert lagring på en trygg måte.

Lagring i nettsky

Dette risikerer du ved å lagre filer i nettskyen

Brukere vet ofte ikke hvordan de skal sette sikkerhetsinnstillinger i nettbaserte lagringstjenester.

Anmelde sikkerhetsbrudd

Alvorlig datakriminalitet og sikkerhetsbrudd som datainnbrudd, informasjonstyveri, identitetstyveri, databedrageri og lignende bør anmeldes til politiet.Norsk senter for informasjonssikring (NorSIS) har laget noen retningslinjer for hvordan en slik anmeldelse bør utformes og hva den bør inneholde. En anmeldelse bør inneholde:

Alvorlig datakriminalitet bør anmeldes til politiet.

Hvis lovbruddet gjelder den virksomheten du jobber for, kan du ikke på egen hånd levere en anmeldelse. Det er egne regler i ulike lover for hvem som kan be om at noen skal tiltales og eventuelt straffes. I utgangspunktet er det virksomhetens styre som skal ta beslutning om anmeldelse, men dette er ofte delegert til daglig leder eller andre i virksomhetens ledelse. Det samme gjelder for krav om erstatning.

Lenke:NorSIS eksempel på anmeldelse

Sikkerhetsorganisasjoner

Det finnes flere bransjeorganisasjoner og offentlige myndigheter som arbeider med IT-sikkerhet.NSM – Nasjonal sikkerhetsmyndighet

Nasjonal sikkerhetsmyndighet er et direktorat underlagt Forsvarsdepartementet. Deres hovedoppgave er å koordinere forebyggende sikkerhetstiltak og kontrollere sikkerheten i alle virksomheter som omfattes av sikkerhetsloven. Det gjelder blant annet stat og kommune, samt private virksomheter som er leverandører av sikkerhetsgraderte varer eller tjenester til det offentlige.

Dette omfatter langt mer enn IT-sikkerhet, men NSM har i stor grad oppmerksomheten rettet mot internettsikkerhet – blant annet gjennom NorCERT (Norwegian Computer Emergency Response Team) – Norges nasjonale senter for håndtering av alvorlige dataangrep mot samfunnskritisk infrastruktur og informasjon.

SERTIT – sertifisering av IT-sikkerhet

I 2002 opprettet myndighetene en egen frivillig sertifiseringsordning for IT-sikkerhet i produkter og systemer. Ordningen administreres av SERTIT (Sertifiseringsmyndigheten for IT-sikkerhet) som er en del av Nasjonal sikkerhetsmyndighet.

SERTIT utformer nasjonale regler og rammeverk for IT-sertifisering, utnevner og følger opp virksomheter som skal evaluere sikkerhet, samt utsteder internasjonalt gyldige sertifikater og sertifiseringsrapporter.

Hensikten er å gi myndigheter og industri mulighet for å få en nøytral vurdering av IT-sikkerheten. Det skal igjen bidra til å styrke tilliten til og bedre sikkerhetsnivået i IT-produkter og systemer.

Andre viktige mål med ordningen er:NorSIS – Norsk senter for informasjonssikring

NorSIS ble opprettet som et prøveprosjekt av Regjeringen i 2002 og etablert som et permanent senter i 2006. NorSIS jobber for at informasjonssikkerhet i samfunnet skal bli en naturlig del av hverdagen gjennom å:Målgruppa er norske virksomheter i privat og offentlig sektor.

ISF – Norsk Informasjonssikkerhetsforum

ISF er en ideell organisasjon som arbeider med informasjonssikkerhet for sine medlemmer. Målet er å samarbeide i prosjekter for å belyse og avklare trusler og sårbarheter for den enkelte organisasjonen. Både private og offentlige virksomheter kan bli medlemmer.

ITAKT – Internett- og telekombransjens antikriminalitetstiltak

ITAKT ble opprettet i 1999 og er en bransjeforening for å bekjempe svindel og misbruk av tjenestene og infrastrukturen til norske internett- og teleoperatører. Organisasjonens 15 medlemsbedrifter inkluderer alle de største mobiltelefonoperatørene og internettilbyderne i Norge.

Lenker:NSM

Blogg fra Nasjonal sikkerhetsmyndighet

NorCERT

Toppledere utsatt for spionangrep

SERTIT

NorSIS

ISF

ITAKT